网络安全 – 访问控制

网络安全 – 访问控制

网络访问控制是一种通过限制网络资源对符合组织安全策略的端点设备的可用性来增强私有组织网络安全性的方法。典型的网络访问控制方案包括两个主要组件,例如受限访问和网络边界保护。

对网络设备的限制访问是通过用户身份验证和授权控制来实现的,它负责识别和验证网络系统的不同用户。授权是授予或拒绝对受保护资源的特定访问权限的过程。

网络边界保护控制进出网络的逻辑连接。例如,可以部署多个防火墙以防止对网络系统的未授权访问。还可以部署入侵检测和防御技术来防御来自 Internet 的攻击。

在本章中,我们将讨论用于网络访问的用户识别和身份验证方法,以及各种类型的防火墙和入侵检测系统。

保护对网络设备的访问

限制对网络上设备的访问是保护网络的一个非常重要的步骤。由于网络设备包括通信和计算设备,因此破坏这些设备可能会导致整个网络及其资源瘫痪。

矛盾的是,许多组织确保其服务器和应用程序的出色安全性,但让通信网络设备具有基本的安全性。

网络设备安全的一个重要方面是访问控制和授权。已经开发了许多协议来满足这两个要求并将网络安全性提高到更高的水平。

用户认证和授权

用户身份验证对于控制对网络系统的访问是必要的,特别是网络基础设施设备。认证有两个方面:一般访问认证和功能授权。

通用访问身份验证是控制特定用户对其尝试连接的系统是否具有“任何”类型的访问权限的方法。通常,这种访问与拥有该系统“帐户”的用户相关联。授权处理个人用户的“权利”。例如,它决定用户在通过身份验证后可以做什么;用户可能被授权配置设备或仅查看数据。

用户身份验证取决于一些因素,包括他知道的东西(密码)、他拥有的东西(加密令牌)或他的身份(生物特征)。使用多个因素进行身份验证和身份验证为多因素身份验证提供了基础。

基于密码的身份验证

在最低级别上,所有网络设备都应该具有用户名-密码身份验证。密码应该是重要的(至少 10 个字符,混合字母、数字和符号)。

在用户远程访问的情况下,应使用一种方法来确保用户名和密码不会通过网络以明文形式传递。此外,还应以合理的频率更改密码。

集中式身份验证方法

基于个人设备的认证系统提供了基本的访问控制措施。然而,当网络有大量设备且有大量用户访问这些设备时,集中式身份验证方法被认为更有效和高效。

传统上,集中认证用于解决远程网络访问面临的问题。在远程访问系统 (RAS) 中,对网络设备上的用户进行管理是不切实际的。将所有用户信息放在所有设备中,然后使该信息保持最新是管理上的噩梦。

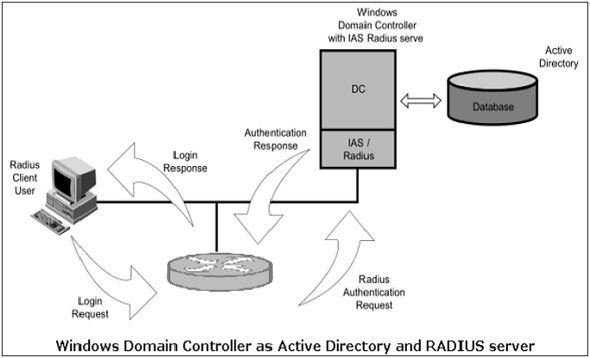

RADIUS 和 Kerberos 等集中式身份验证系统解决了这个问题。这些集中式方法允许在一个地方存储和管理用户信息。这些系统通常可以与其他用户帐户管理方案(例如 Microsoft 的 Active Directory 或 LDAP 目录)无缝集成。大多数 RADIUS 服务器可以通过普通 RADIUS 协议与其他网络设备通信,然后安全地访问存储在目录中的帐户信息。

例如,Microsoft 的 Internet 身份验证服务器 (IAS) 桥接 RADIUS 和 Active Directory,为设备用户提供集中身份验证。它还确保用户帐户信息与 Microsoft 域帐户统一。上图显示了作为 Active Directory 服务器和 RADIUS 服务器运行的 Windows 域控制器,用于网络元素在 Active Directory 域中进行身份验证。

访问控制列表

许多网络设备都可以配置访问列表。这些列表定义了授权访问设备的主机名或 IP 地址。例如,通常会限制除网络管理员之外的 IP 对网络设备的访问。

这将防止任何类型的可能未经授权的访问。这些类型的访问列表作为重要的最后一道防线,在某些针对不同访问协议具有不同规则的设备上可能非常强大。